Що таке розшифрування SSL/TLS?

Розшифрування SSL, також відоме як розшифрування SSL/TLS, стосується процесу перехоплення та розшифрування мережевого трафіку, зашифрованого за протоколом Secure Sockets Layer (SSL) або Transport Layer Security (TLS). SSL/TLS – це широко використовуваний протокол шифрування, який захищає передачу даних через комп’ютерні мережі, такі як Інтернет.

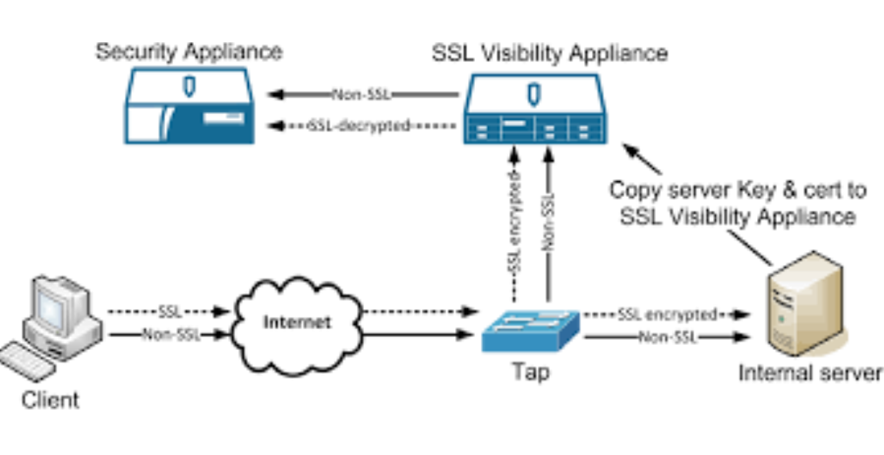

Розшифрування SSL зазвичай виконується за допомогою пристроїв безпеки, таких як брандмауери, системи запобігання вторгненням (IPS) або спеціалізовані пристрої розшифрування SSL. Ці пристрої стратегічно розміщуються в мережі для перевірки зашифрованого трафіку з метою безпеки. Основна мета — аналіз зашифрованих даних на наявність потенційних загроз, шкідливого програмного забезпечення або несанкціонованої діяльності.

Для виконання SSL-розшифровки пристрій безпеки діє як посередник між клієнтом (наприклад, веб-браузером) та сервером. Коли клієнт ініціює SSL/TLS-з'єднання із сервером, пристрій безпеки перехоплює зашифрований трафік і встановлює два окремих SSL/TLS-з'єднання — одне з клієнтом і одне із сервером.

Потім пристрій безпеки розшифровує трафік від клієнта, перевіряє розшифрований контент і застосовує політики безпеки для виявлення будь-якої шкідливої або підозрілої активності. Він також може виконувати такі завдання, як запобігання втраті даних, фільтрація контенту або виявлення шкідливого програмного забезпечення для розшифрованих даних. Після аналізу трафіку пристрій безпеки повторно шифрує його за допомогою нового сертифіката SSL/TLS і пересилає на сервер.

Важливо зазначити, що SSL-розшифровка викликає занепокоєння щодо конфіденційності та безпеки. Оскільки пристрій безпеки має доступ до розшифрованих даних, він потенційно може переглядати конфіденційну інформацію, таку як імена користувачів, паролі, дані кредитних карток або інші конфіденційні дані, що передаються мережею. Тому SSL-розшифровка зазвичай впроваджується в контрольованих та захищених середовищах, щоб забезпечити конфіденційність та цілісність перехоплених даних.

Розшифрування SSL має три поширені режими:

- Пасивний режим

- Вхідний режим

- Вихідний режим

Але які відмінності між трьома режимами розшифрування SSL?

| Режим | Пасивний режим | Вхідний режим | Вихідний режим |

| Опис | Просто пересилає SSL/TLS-трафік без розшифрування чи модифікації. | Розшифровує запити клієнтів, аналізує та застосовує політики безпеки, а потім пересилає запити на сервер. | Розшифровує відповіді сервера, аналізує та застосовує політики безпеки, а потім пересилає відповіді клієнту. |

| Потік трафіку | Двонаправлений | Клієнт-сервер | Від сервера до клієнта |

| Роль пристрою | Спостерігач | Людина посередині | Людина посередині |

| Розташування розшифровки | Без розшифрування | Розшифровує на периметрі мережі (зазвичай перед сервером). | Розшифровує на периметрі мережі (зазвичай перед клієнтом). |

| Видимість дорожнього руху | Тільки зашифрований трафік | Розшифровані запити клієнтів | Розшифровані відповіді сервера |

| Зміна трафіку | Без модифікацій | Може змінювати трафік з метою аналізу або безпеки. | Може змінювати трафік з метою аналізу або безпеки. |

| SSL-сертифікат | Немає потреби в закритому ключі чи сертифікаті | Потрібен закритий ключ і сертифікат для сервера, що перехоплюється | Потрібен закритий ключ і сертифікат для клієнта, який перехоплюється |

| Контроль безпеки | Обмежений контроль, оскільки не може перевіряти або змінювати зашифрований трафік | Може перевіряти та застосовувати політики безпеки до запитів клієнтів, перш ніж вони досягнуть сервера | Може перевіряти та застосовувати політики безпеки до відповідей сервера, перш ніж вони досягнуть клієнта |

| Проблеми конфіденційності | Не отримує доступ до зашифрованих даних та не аналізує їх | Має доступ до розшифрованих запитів клієнтів, що викликає занепокоєння щодо конфіденційності | Має доступ до розшифрованих відповідей сервера, що викликає занепокоєння щодо конфіденційності |

| Міркування щодо дотримання вимог | Мінімальний вплив на конфіденційність та відповідність вимогам | Може вимагати дотримання правил конфіденційності даних | Може вимагати дотримання правил конфіденційності даних |

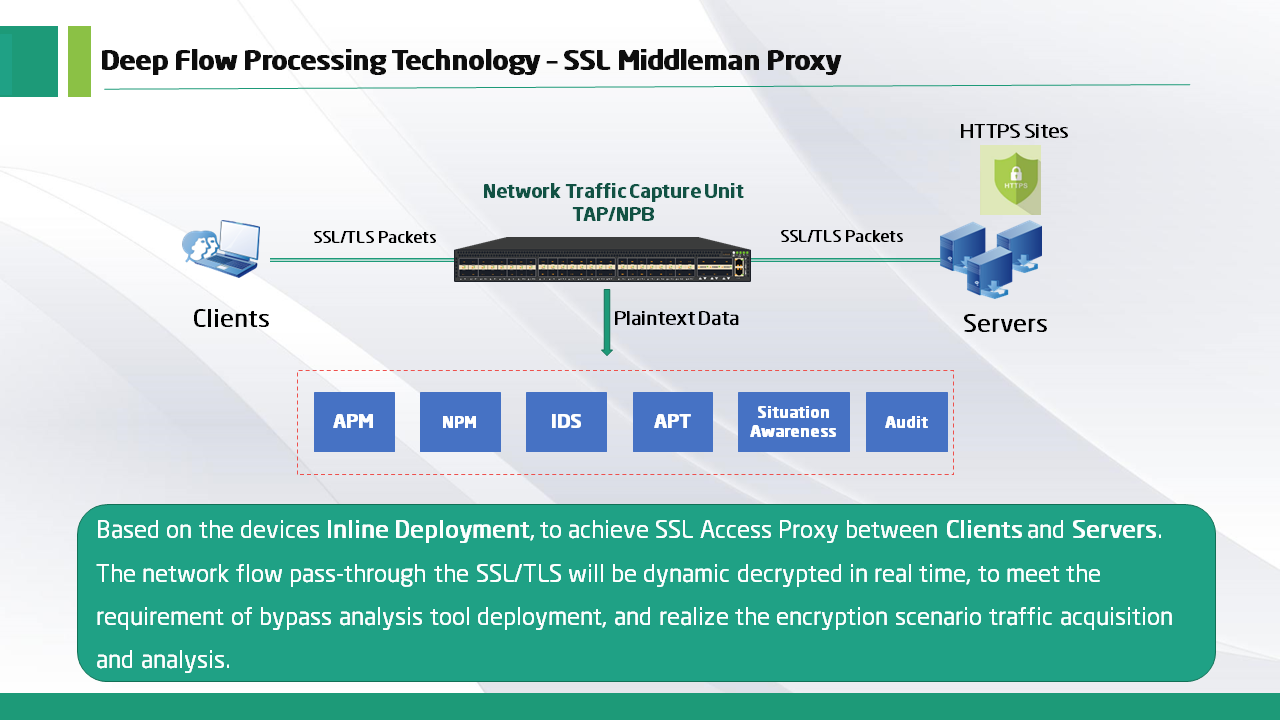

Порівняно з послідовним розшифруванням платформи безпечної доставки, традиційна технологія послідовного розшифрування має обмеження.

Брандмауери та шлюзи мережевої безпеки, які розшифровують SSL/TLS-трафік, часто не надсилають розшифрований трафік іншим інструментам моніторингу та безпеки. Аналогічно, балансування навантаження усуває SSL/TLS-трафік та ідеально розподіляє навантаження між серверами, але не розподіляє трафік між кількома ланцюговими інструментами безпеки перед його повторним шифруванням. Зрештою, ці рішення не мають контролю над вибором трафіку та розподіляють незашифрований трафік зі швидкістю дротового з’єднання, зазвичай надсилаючи весь трафік до механізму розшифрування, що створює проблеми з продуктивністю.

За допомогою розшифрування SSL Mylinking™ ви можете вирішити ці проблеми:

1. Удосконалити існуючі інструменти безпеки шляхом централізації та розвантаження розшифрування та повторного шифрування SSL;

2. Виявляти приховані загрози, порушення даних та шкідливе програмне забезпечення;

3. Дотримуйтесь правил конфіденційності даних за допомогою методів вибіркового розшифрування на основі політик;

4. Ланцюг обслуговування для кількох застосувань аналітики трафіку, таких як нарізка пакетів, маскування, дедуплікація та адаптивна фільтрація сеансів тощо.

5. Впливайте на продуктивність вашої мережі та вносьте відповідні корективи, щоб забезпечити баланс між безпекою та продуктивністю.

Ось деякі з ключових застосувань розшифрування SSL у мережевих брокерах пакетів. Розшифровуючи трафік SSL/TLS, NPB підвищують видимість та ефективність інструментів безпеки та моніторингу, забезпечуючи комплексний захист мережі та можливості моніторингу продуктивності. Розшифрування SSL у мережевих брокерах пакетів (NPB) передбачає доступ та розшифрування зашифрованого трафіку для перевірки та аналізу. Забезпечення конфіденційності та безпеки розшифрованого трафіку має першорядне значення. Важливо зазначити, що організації, які розгортають розшифрування SSL у NPB, повинні мати чіткі політики та процедури для регулювання використання розшифрованого трафіку, включаючи контроль доступу, обробку даних та політики зберігання. Дотримання чинних правових та регуляторних вимог є важливим для забезпечення конфіденційності та безпеки розшифрованого трафіку.

Час публікації: 04 вересня 2023 р.