Забезпечення безпеки мереж у швидкозмінному ІТ-середовищі та безперервній еволюції користувачів вимагає цілого ряду складних інструментів для проведення аналізу в режимі реального часу. Ваша інфраструктура моніторингу може мати моніторинг продуктивності мережі та програм (NPM/APM), реєстратори даних та традиційні мережеві аналізатори, тоді як ваші системи захисту використовують брандмауери, системи захисту від вторгнень (IPS), запобігання витоку даних (DLP), захист від шкідливого програмного забезпечення та інші рішення.

Незалежно від того, наскільки спеціалізовані інструменти безпеки та моніторингу, всі вони мають дві спільні риси:

• Потрібно точно знати, що відбувається в мережі

• Результати аналізу базуються лише на отриманих даних

Опитування, проведене Асоціацією управління підприємствами (EMA) у 2016 році, показало, що майже 30% респондентів не довіряють своїм інструментам отримувати всі необхідні дані. Це означає, що в мережі існують сліпі зони моніторингу, що зрештою призводить до марних зусиль, надмірних витрат і підвищеного ризику злому.

Для забезпечення видимості необхідно уникати марнотратних інвестицій та моніторингу мережі, що вимагає збору відповідних даних про все, що відбувається в мережі. Розгалужувачі/сплітери та дзеркальні порти мережевих пристроїв, також відомі як порти SPAN, стають точками доступу, що використовуються для захоплення трафіку для аналізу.

Це відносно «проста операція»; справжній виклик полягає в тому, щоб ефективно передавати дані з мережі до кожного інструменту, який їх потребує. Якщо у вас є лише кілька сегментів мережі та відносно мало інструментів аналізу, їх можна безпосередньо підключити. Однак, враховуючи швидкість, з якою мережі продовжують масштабуватися, навіть якщо це логічно можливо, існує велика ймовірність того, що таке індивідуальне з’єднання створить нерозв’язний кошмар управління.

EMA повідомила, що 35% підприємств назвали нестачу портів SPAN та розгалужувачів основною причиною, чому вони не могли повноцінно контролювати сегменти своєї мережі. Порти на високопродуктивних інструментах аналізу, таких як брандмауери, також можуть бути дефіцитні, тому вкрай важливо не перевантажувати обладнання та не знижувати його продуктивність.

Навіщо потрібні брокери мережевих пакетів?

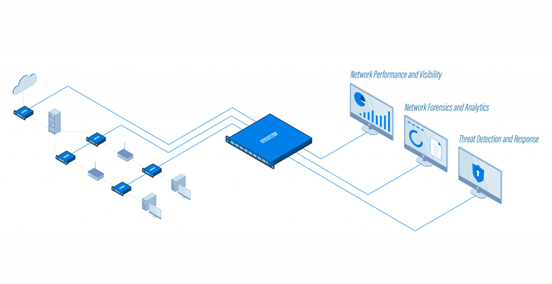

Брокер мережевих пакетів (NPB) встановлюється між сплітером або портами SPAN, що використовуються для доступу до мережевих даних, а також інструментами безпеки та моніторингу. Як випливає з назви, основна функція брокера мережевих пакетів полягає в тому, щоб координувати дані мережевих пакетів, щоб кожен інструмент аналізу точно отримував необхідні дані.

NPB додає дедалі важливіший рівень інтелекту, який зменшує витрати та складність, допомагаючи вам:

Щоб отримати більш повні та точні дані для кращого прийняття рішень

Брокер мережевих пакетів із розширеними можливостями фільтрації використовується для надання точних та ефективних даних для ваших інструментів моніторингу та аналізу безпеки.

Посилена безпека

Коли ви не можете виявити загрозу, її важко зупинити. NPB розроблено для того, щоб брандмауери, системи захисту від кібератаок та інші системи захисту завжди мали доступ саме до тих даних, які їм потрібні.

Вирішуйте проблеми швидше

Фактично, лише виявлення проблеми становить 85% MTTR (середнього часу очікування). Простої означають втрату грошей, а неправильне їх вирішення може мати руйнівні наслідки для вашого бізнесу.

Контекстно-залежна фільтрація, що надається NPB, допомагає вам швидше виявляти та визначати першопричину проблем завдяки впровадженню розширеного інтелекту програм.

Підвищити ініціативність

Метадані, що надаються розумною NPB через NetFlow, також полегшують доступ до емпіричних даних для управління використанням пропускної здатності, тенденціями та зростанням, щоб придушити проблему в зародку.

Краща рентабельність інвестицій

Розумна мережева платіжна система (IPB) може не лише агрегувати трафік з точок моніторингу, таких як комутатори, але й фільтрувати та зіставляти дані для покращення використання та продуктивності інструментів безпеки та моніторингу. Обробляючи лише відповідний трафік, ми можемо покращити продуктивність інструментів, зменшити перевантаження, мінімізувати хибні спрацьовування та досягти кращого охоплення безпеки з меншою кількістю пристроїв.

П'ять способів покращити рентабельність інвестицій за допомогою мережевих пакетних брокерів:

• Швидше усунення несправностей

• Швидше виявляти вразливості

• Зменшення навантаження на засоби безпеки

• Подовжити термін служби інструментів моніторингу під час оновлень

• Спростити дотримання вимог

Що саме може зробити НПБ?

Агрегація, фільтрація та доставка даних здаються простими в теорії. Але насправді розумна мережева платіжна система може виконувати дуже складні функції, що призводить до експоненціально вищої ефективності та підвищення безпеки.

Балансування навантаження трафіку є однією з функцій. Наприклад, якщо ви оновлюєте мережу центру обробки даних з 1 Гбіт/с до 10 Гбіт/с, 40 Гбіт/с або вище, NPB може сповільнитися, щоб виділити високошвидкісний трафік існуючій групі низькошвидкісних інструментів аналітичного моніторингу 1G або 2G. Це не лише збільшує цінність ваших поточних інвестицій у моніторинг, але й дозволяє уникнути дорогих оновлень під час міграції ІТ.

Інші потужні функції, що виконуються NPB, включають:

Надлишкові пакети даних видаляються

Інструменти аналізу та безпеки підтримують прийом великої кількості дублікатів пакетів, що пересилаються з кількох сплітерів. NPB може усунути дублювання, щоб запобігти марнуванню обчислювальної потужності інструментів під час обробки надлишкових даних.

Розшифрування SSL

Шифрування Secure Socket Layer (SSL) – це стандартний метод, що використовується для безпечного надсилання конфіденційної інформації. Однак хакери також можуть приховувати шкідливі кіберзагрози в зашифрованих пакетах.

Вивчення цих даних потребує розшифрування, але декомпозиція коду вимагає дорогоцінної обчислювальної потужності. Провідні брокери мережевих пакетів можуть зняти навантаження з інструментів безпеки, щоб забезпечити загальну видимість, одночасно зменшуючи навантаження на дороговартісні ресурси.

Маскування даних

Розшифровка SSL робить дані видимими для будь-кого, хто має доступ до інструментів безпеки та моніторингу. NPB може блокувати номери кредитних карток або номери соціального страхування, захищену медичну інформацію (PHI) або іншу конфіденційну особисту інформацію (PII) перед передачею цієї інформації, щоб вона не розкривалася інструменту та його адміністраторам.

Зняття заголовка

NPB може видаляти заголовки, такі як VLAN, VXLAN, L3VPN, тому інструменти, які не можуть обробляти ці протоколи, все ще можуть отримувати та обробляти пакетні дані. Контекстно-залежна видимість допомагає виявляти шкідливі програми, що працюють у мережі, та сліди, залишені зловмисниками під час їхньої роботи в системі та мережі.

Аналітика додатків та загроз

Раннє виявлення вразливостей зменшує втрату конфіденційної інформації та, зрештою, витрати, пов'язані з вразливостями. Контекстно-залежна видимість, що забезпечується NPB, може бути використана для виявлення індикаторів вторгнення (IOC), визначення геолокації векторів атаки та боротьби з криптографічними загрозами.

Інтелект додатків виходить за межі рівнів 2–4 (модель OSI) пакетних даних аж до рівня 7 (рівень додатків). Можна створювати та експортувати багаті дані про поведінку та місцезнаходження користувачів і додатків, щоб запобігти атакам на рівні додатків, коли шкідливий код маскується під звичайні дані та дійсні запити клієнтів.

Контекстно-залежна видимість допомагає виявляти шкідливі програми, що працюють у вашій мережі, та сліди, залишені зловмисниками під час їхньої роботи через вашу систему та мережу.

Моніторинг додатків

Видимість сприйняття програм також має суттєвий вплив на продуктивність та управління. Можливо, ви хочете знати, коли співробітники використовували хмарні сервіси, такі як Dropbox або веб-електронну пошту, щоб обійти політики безпеки та перенести файли компанії, або коли колишні співробітники намагалися отримати доступ до файлів за допомогою хмарних сервісів особистого зберігання даних.

Переваги НПБ

• Легкий у використанні та управлінні

• Інтелект для зняття навантаження з команди

• Без втрати пакетів – працює з розширеними функціями

• 100% надійність

• Високопродуктивна архітектура

Час публікації: 20 січня 2025 р.