Система виявлення вторгнень (IDS)подібний до розвідника в мережі, його основна функція полягає у виявленні поведінки вторгнення та надсиланні тривоги. Моніторинг мережевого трафіку або поведінки хоста в режимі реального часу дозволяє порівнювати попередньо встановлену «бібліотеку сигнатур атаки» (наприклад, відомий вірусний код, шаблон атаки хакера) з «нормальною базовою поведінкою» (наприклад, нормальною частотою доступу, форматом передачі даних) та негайно запускає тривогу та записує детальний журнал після виявлення аномалії. Наприклад, коли пристрій часто намагається зламати пароль сервера методом перебору, IDS виявить цей аномальний шаблон входу, швидко надішле попереджувальну інформацію адміністратору та збереже ключові докази, такі як IP-адреса атаки та кількість спроб, для забезпечення підтримки для подальшого відстеження.

За місцем розгортання, системи виявлення вразливостей можна розділити на дві категорії. Мережеві системи виявлення вразливостей (NIDS) розгортаються на ключових вузлах мережі (наприклад, шлюзах, комутаторах) для моніторингу трафіку всього сегмента мережі та виявлення міжпристроєвих атак. Системи виявлення вразливостей мейнфреймів (HIDS) встановлюються на одному сервері або терміналі та зосереджуються на моніторингу поведінки певного хоста, такої як модифікація файлів, запуск процесів, зайнятість портів тощо, що дозволяє точно фіксувати вторгнення для одного пристрою. Одного разу платформа електронної комерції виявила аномальний потік даних через NIDS – велика кількість користувацької інформації масово завантажувалася з невідомих IP-адрес. Після своєчасного попередження технічна команда швидко усунула вразливість та запобігла витоку даних.

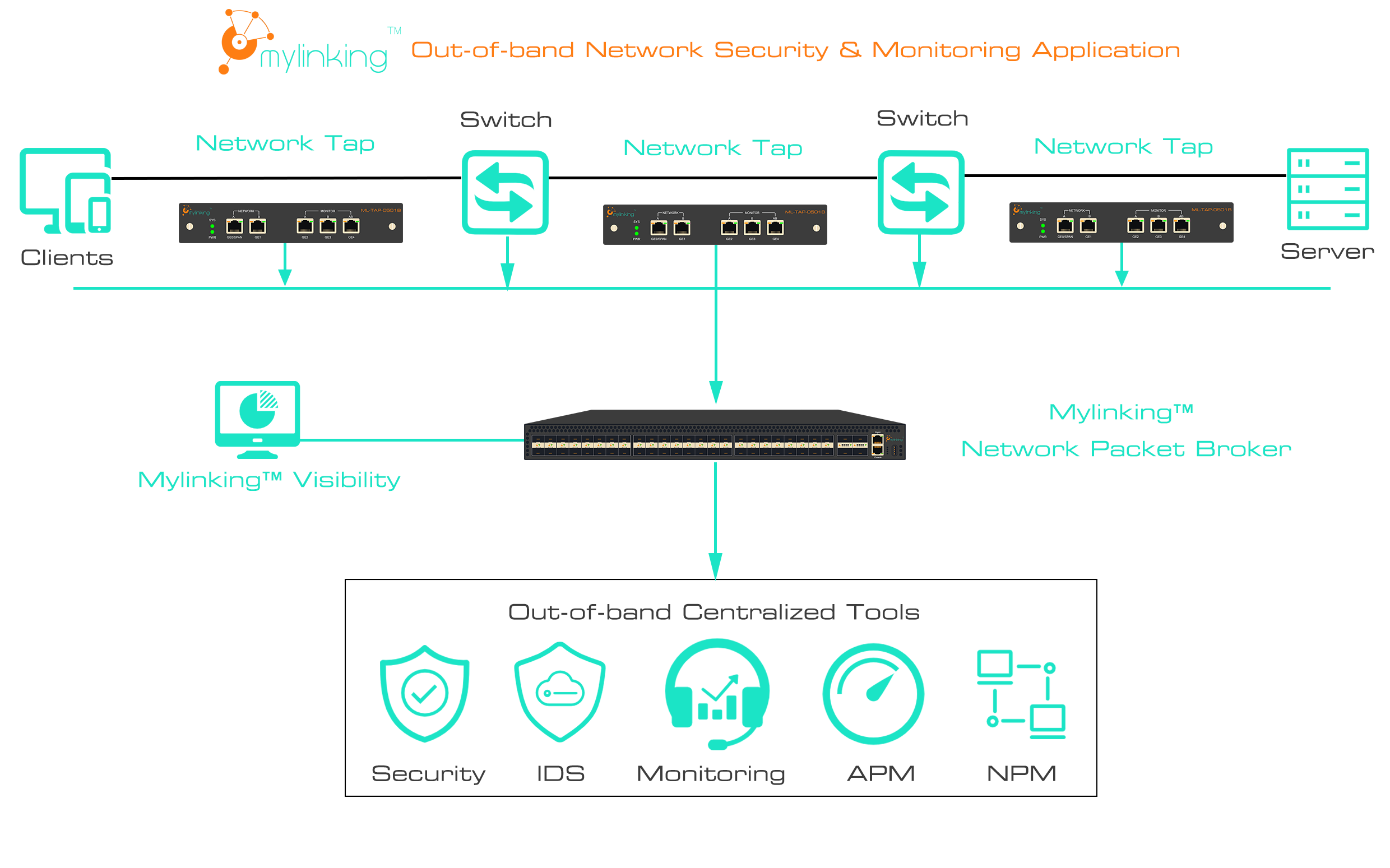

Застосунок Mylinking™ Network Packet Brokers у системі виявлення вторгнень (IDS)

Система запобігання вторгненням (IPS)є «охоронцем» у мережі, що збільшує здатність активного перехоплення атак на основі функції виявлення IDS. При виявленні шкідливого трафіку він може виконувати операції блокування в режимі реального часу, такі як відключення аномальних з'єднань, скидання шкідливих пакетів, блокування IP-адрес атаки тощо, не чекаючи втручання адміністратора. Наприклад, коли IPS ідентифікує передачу вкладення електронної пошти з характеристиками вірусу-вимагача, він негайно перехоплює електронний лист, щоб запобігти потраплянню вірусу у внутрішню мережу. У разі DDoS-атак він може відфільтрувати велику кількість підроблених запитів та забезпечити нормальну роботу сервера.

Захисні можливості IPS спираються на «механізм реагування в режимі реального часу» та «інтелектуальну систему оновлення». Сучасні IPS регулярно оновлюють базу даних сигнатур атак для синхронізації з найновішими методами хакерських атак. Деякі високоякісні продукти також підтримують «аналіз та навчання поведінки», які можуть автоматично виявляти нові та невідомі атаки (такі як експлойти нульового дня). Система IPS, що використовується фінансовою установою, виявила та заблокувала атаку SQL-ін'єкції з використанням нерозкритої вразливості, проаналізувавши аномальну частоту запитів до бази даних, запобігаючи підробці основних даних транзакцій.

Хоча IDS та IPS мають схожі функції, між ними є ключові відмінності: з точки зору ролі, IDS — це «пасивний моніторинг + оповіщення» і не втручається безпосередньо в мережевий трафік. Він підходить для сценаріїв, які потребують повного аудиту, але не хочуть впливати на сервіс. IPS розшифровується як «активний захист + переривання» і може перехоплювати атаки в режимі реального часу, але повинен гарантувати, що не помилково оцінює звичайний трафік (хибні спрацьовування можуть спричинити перебої в роботі сервісу). У практичному застосуванні вони часто «співпрацюють» — IDS відповідає за всебічний моніторинг та зберігання доказів для доповнення сигнатур атак для IPS. IPS відповідає за перехоплення в режимі реального часу, виявлення загроз захисту, зменшення втрат, спричинених атаками, та формування повного замкнутого циклу безпеки «виявлення-захист-відстеження».

IDS/IPS відіграє важливу роль у різних сценаріях: у домашніх мережах прості можливості IPS, такі як перехоплення атак, вбудовані в маршрутизатори, можуть захистити від поширених сканувань портів та шкідливих посилань; у корпоративній мережі необхідно розгортати професійні пристрої IDS/IPS для захисту внутрішніх серверів та баз даних від цілеспрямованих атак. У сценаріях хмарних обчислень хмарні IDS/IPS можуть адаптуватися до еластично масштабованих хмарних серверів для виявлення аномального трафіку між орендарями. З постійним удосконаленням методів хакерських атак IDS/IPS також розвивається в напрямку «інтелектуального аналізу за допомогою штучного інтелекту» та «виявлення багатовимірної кореляції», що ще більше покращує точність захисту та швидкість реагування мережевої безпеки.

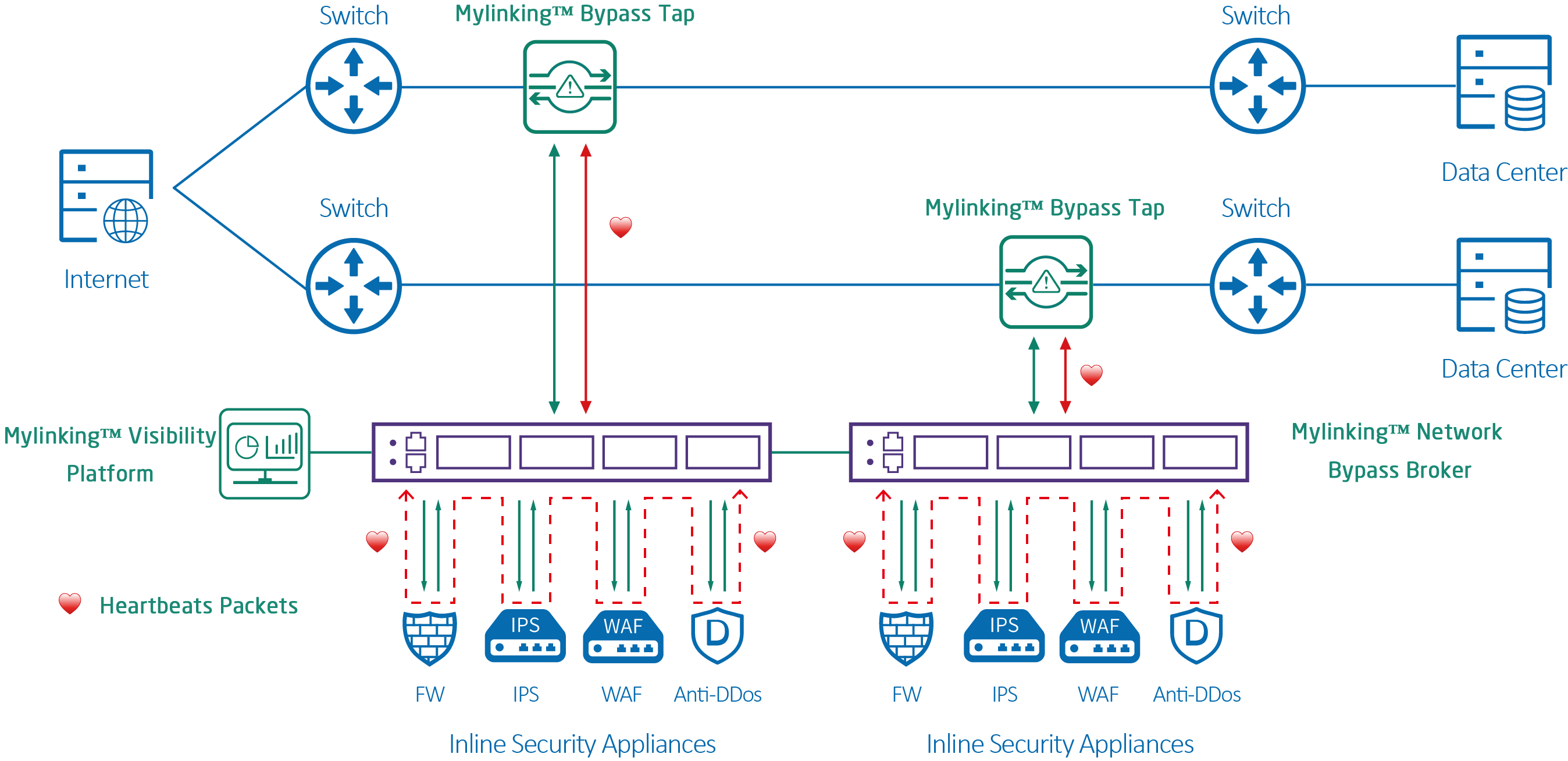

Застосунок Mylinking™ Network Packet Brokers у системі запобігання вторгненням (IPS)

Час публікації: 22 жовтня 2025 р.