Основна відмінність між захопленням пакетів за допомогою портів Network TAP та SPAN.

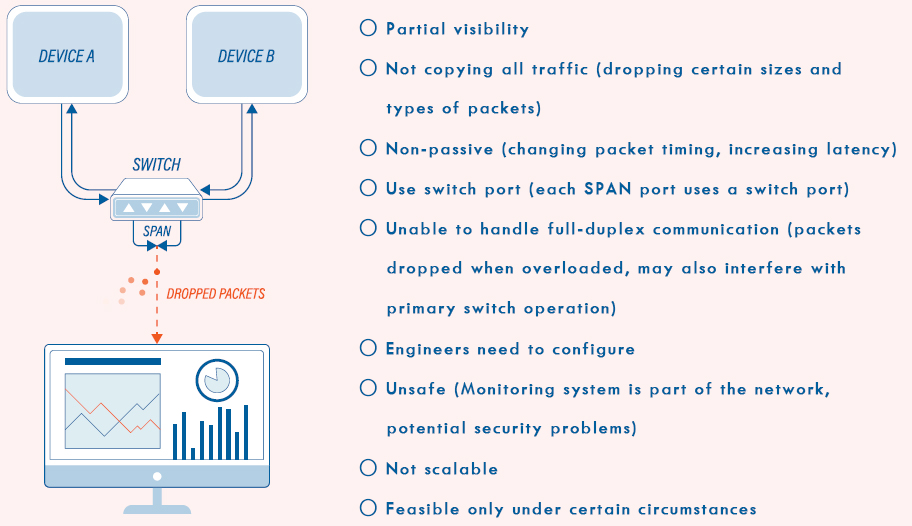

Дзеркальне відображення портів(також відомий як SPAN)

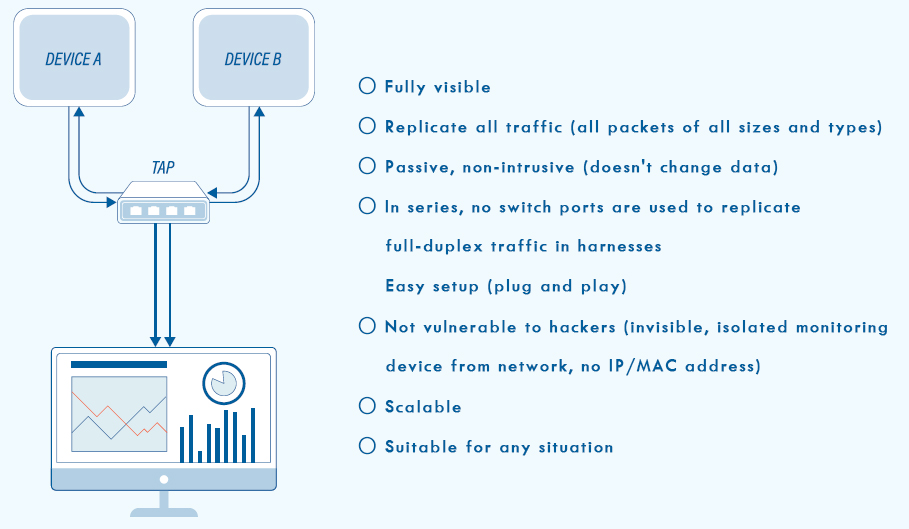

Мережевий відвідний канал(також відомий як реплікаційний відгалужувач, агрегаційний відгалужувач, активний відгалужувач, мідний відгалужувач, відгалужувач Ethernet тощо)TAP (Точка доступу до терміналу)– це повністю пасивний апаратний пристрій, який може пасивно захоплювати трафік у мережі. Він зазвичай використовується для моніторингу трафіку між двома точками мережі. Якщо мережа між цими двома точками складається з фізичного кабелю, мережевий TAP може бути найкращим способом захоплення трафіку.

Перш ніж пояснювати відмінності між двома рішеннями (Port Mirror та Network Tap), важливо зрозуміти, як працює Ethernet. При швидкості 100 Мбіт/с і вище хости зазвичай взаємодіють у повному дуплексному режимі, що означає, що один хост може одночасно надсилати (Tx) та отримувати (Rx). Це означає, що по кабелю 100 Мбіт/с, підключеному до одного хоста, загальний обсяг мережевого трафіку, який один хост може надсилати/отримувати (Tx/Rx), становить 2 × 100 Мбіт/с = 200 Мбіт/с.

Дзеркальне відображення порту – це активна реплікація пакетів, що означає, що мережевий пристрій фізично відповідає за копіювання пакета на дзеркальний порт.

Захоплення трафіку: TAP проти SPAN

Під час моніторингу мережевого трафіку, якщо ви не хочете безпосередньо запускати підтримку, поки користувач обробляє транзакцію, у вас є два основні варіанти. У наступній статті ми наведемо огляд TAP (тестової точки доступу) та SPAN (аналізатора портів комутатора). Для глибшого аналізу експерт з перевірки пакетів Тімо'Нілл написав кілька статей на сайті lovemytool.com, які детально розглядають цю тему, але тут ми розглянемо більш загальний підхід.

SPAN

Дзеркальне відображення портів – це метод моніторингу мережевого трафіку шляхом пересилання копії кожного вхідного та/або вихідного пакета з одного або кількох портів (або віртуальних локальних мереж) комутатора на інший порт, підключений до аналізатора мережевого трафіку. Проміжні мережі (Span) часто використовуються в простіших системах для одночасного моніторингу кількох сайтів. Точна кількість мережевих передач, які він може контролювати, залежить від того, де SPAN встановлено відносно обладнання центру обробки даних. Ви, ймовірно, знайдете те, що шукаєте, але легко опинитися з занадто великою кількістю даних. Наприклад, можна знайти кілька копій одних і тих самих даних по всій VLAN. Це ускладнює усунення несправностей локальної мережі, а також впливає на швидкість процесорів комутатора або впливає на Ethernet через виявлення розташування. По суті, чим більше проміжних мереж (Span), тим більша ймовірність втрати пакетів. Порівняно з відгалуженнями (taps), проміжними мережами (Span) можна керувати віддалено, що означає менше часу витрачається на зміну конфігурацій, але мережеві інженери все одно потрібні.

SPAN-порти не є пасивною технологією, як деякі стверджують, оскільки вони можуть мати інші вимірні впливи на мережевий трафік, зокрема:

- Час зміни взаємодії з кадром

- Втрата пакетів через надмірну кількість пошуків

- Пошкоджені пакети втрачаються без попередження, що перешкоджає аналізу

Таким чином, порти SPAN більше підходять для ситуацій, коли скидання пакетів не впливає на аналіз або коли враховується вартість.

НАТИСНІТЬ

На відміну від цього, відгалуження потребують початкових витрат на обладнання, але вони не потребують значного налаштування. Дійсно, оскільки вони пасивні, їх можна підключати та відключати від мережі, не впливаючи на неї. Відгалуження – це апаратні пристрої, які забезпечують спосіб доступу до даних, що проходять через комп'ютерну мережу, і зазвичай використовуються для цілей безпеки мережі та моніторингу продуктивності. Контрольований трафік називається "наскрізним" трафіком, а порт, який використовується для моніторингу, називається "портом моніторингу". Для більш чіткого дослідження мережі відгалуження можна розмістити між маршрутизаторами та комутаторами.

Оскільки TAP не впливає на пакети, його можна розглядати як справді пасивний спосіб перегляду мережевого трафіку.

Існує три основні типи рішень TAP:

- Мережевий розгалужувач (1:1)

- Агрегатний TAP (багато : 1)

- Регенерація TAP (1: багатоканальна)

TAP реплікує трафік на один пасивний інструмент моніторингу або на пристрій ретрансляції пакетів мережі високої щільності та обслуговує кілька (часто кілька) інструментів тестування QOS, інструментів моніторингу мережі та інструментів мережевого сніфера, таких як Wireshark.

Крім того, типи TAP різняться залежно від типу кабелю, включаючи оптоволоконний TAP та гігабітний мідний TAP, обидва працюють по суті однаково, передаючи частину сигналу аналізатору мережевого трафіку, тоді як основна модель продовжує передачу без перерв. У оптоволоконному TAP це розділяє промінь на дві частини, тоді як у мідній кабельній системі це реплікує електричний сигнал.

Порівняння TAP та SPAN

По-перше, порт SPAN не підходить для повнодуплексного з'єднання 1G, і навіть коли його пропускна здатність нижча за максимальну, він швидко втрачає пакети через перевантаження або просто тому, що комутатор надає пріоритет звичайним датам між портами над даними порту SPAN. На відміну від мережевих відгалужувачів, порти SPAN фільтрують помилки фізичного рівня, що ускладнює деякі типи аналізу, і, як ми бачили, неправильний час приросту та змінені кадри можуть спричинити інші проблеми. З іншого боку, TAP може працювати з повнодуплексним з'єднанням 1G.

TAP також може виконувати повний перехоплення пакетів та проводити поглиблену перевірку пакетів на наявність протоколів, порушень, вторгнень тощо. Таким чином, дані TAP можна використовувати як доказ у суді, тоді як дані портів SPAN – ні.

Безпека – це ще один аспект, де існують відмінності між цими двома методами. Порти SPAN зазвичай налаштовані для одностороннього зв'язку, але в деяких випадках вони також можуть приймати дані, що призводить до серйозних вразливостей. Натомість, TAP не адресується та не має IP-адреси, тому його неможливо зламати.

Порти SPAN зазвичай не передають теги VLAN, що може ускладнити виявлення збоїв VLAN, але відгалуження не може бачити всю мережу VLAN одночасно. Якщо агреговані відгалуження не використовуються, TAP не забезпечить однакову трасування для обох каналів, але слід бути обережним з виявленням перевищення. Існують агреговані відгалуження, такі як Booster для Profitap, які об'єднують вісім портів 10/100/1G у виході 1G-10G.

Booster може вводити пакети, вставляючи теги VLAN. Таким чином, інформація про порт джерела кожного пакета буде переслана аналізатору.

SPAN-порти все ще є інструментом, який використовуватимуть мережеві адміністратори, але якщо швидкість та надійний доступ до всіх мережевих даних є критично важливими, TAP є кращим вибором. При визначенні підходу, SPAN-порти більше підходять для мереж з низьким рівнем використання, оскільки втрачені пакети не впливають на аналіз або є необов'язковими у випадках, коли вартість є важливим фактором. Однак у мережах з високим трафіком, ємність, безпека та надійність TAP забезпечать повну видимість трафіку у вашій мережі без побоювань втрати пакетів або фільтрації помилок фізичного рівня.

○ Повністю видимий

○ Реплікувати весь трафік (всі пакети всіх розмірів і типів)

○ Пасивний, ненав'язливий (не змінює дані)

○ У послідовному з’єднанні порти комутатора не використовуються для реплікації повнодуплексного трафіку в джгутах. Легке налаштування (підключи та працюй).

○ Не вразливий для хакерів (невидимий, ізольований від мережі пристрій моніторингу, без IP/MAC-адреси)

○ Масштабований

○ Підходить для будь-якої ситуації

○ Часткова видимість

○ Не копіювання всього трафіку (відкидання певних розмірів і типів пакетів)

○ Непасивний (зміна часу передачі пакетів, збільшення затримки)

○ Використовувати порт комутатора (кожен порт SPAN використовує порт комутатора)

○ Неможливість обробки повнодуплексного зв'язку (пакети втрачаються при перевантаженні, що також може перешкоджати роботі основного комутатора)

○ Інженерам потрібно налаштувати

○ Небезпечно (система моніторингу є частиною мережі, потенційні проблеми безпеки)

○ Не масштабується

○ Можливо лише за певних обставин

Вам може бути цікава пов'язана стаття: Як захопити мережевий трафік? Мережевий тап проти дзеркала порту

Час публікації: 09 червня 2025 р.