Завдяки цифровій трансформації корпоративні мережі – це вже не просто «кілька кабелів, що з’єднують комп’ютери». З поширенням пристроїв Інтернету речей, міграцією сервісів у хмару та зростаючим використанням віддаленої роботи мережевий трафік стрімко зріс, як трафік на автомагістралі. Однак цей сплеск трафіку також створює проблеми: засоби безпеки не можуть фіксувати критично важливі дані, системи моніторингу перевантажені надлишковою інформацією, а загрози, приховані в зашифрованому трафіку, залишаються непоміченими. Саме тут стає в нагоді «невидимий дворецький», який називається Network Packet Broker (NPB). Діючи як інтелектуальний міст між мережевим трафіком та інструментами моніторингу, він обробляє хаотичний потік трафіку по всій мережі, одночасно точно надаючи інструментам моніторингу необхідні дані, допомагаючи підприємствам вирішувати «невидимі, недоступні» мережеві проблеми. Сьогодні ми надамо повне розуміння цієї ключової ролі в експлуатації та обслуговуванні мережі.

1. Чому компанії зараз шукають ненаціональні банки підтримки (NPB)? — «Потреба у видимості» складних мереж

Подумайте про таке: коли у вашій мережі працюють сотні пристроїв Інтернету речей, сотні хмарних серверів, а співробітники мають до неї доступ віддалено звідусіль, як ви можете гарантувати, що шкідливий трафік не проникне всередину? Як ви можете визначити, які канали перевантажені та уповільнюють бізнес-операції?

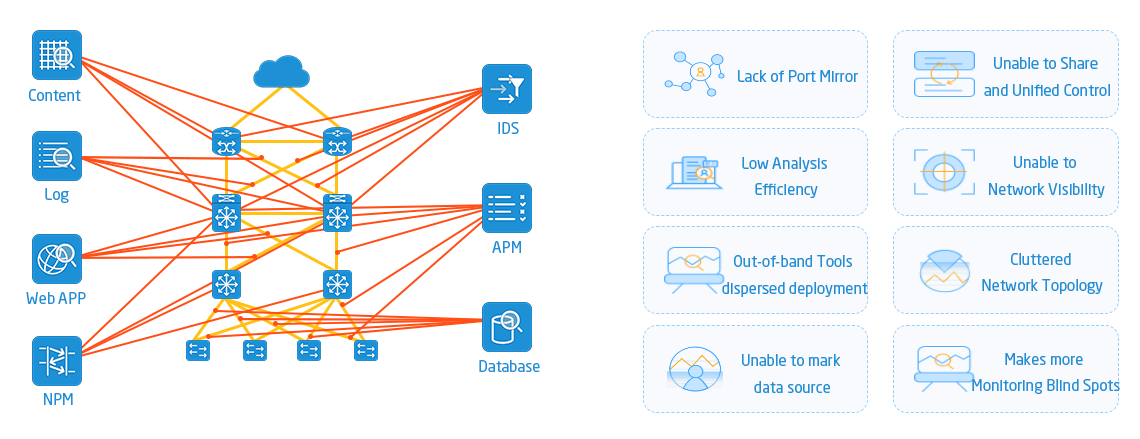

Традиційні методи моніторингу вже давно не відповідають очікуванням: або інструменти моніторингу можуть зосереджуватися лише на певних сегментах трафіку, пропускаючи ключові вузли; або вони передають весь трафік інструменту одразу, що призводить до того, що він не може обробляти інформацію та уповільнює ефективність аналізу. Крім того, оскільки понад 70% трафіку зараз зашифровано, традиційні інструменти абсолютно не здатні розпізнати його вміст.

Поява мережевих плат для обробки даних (NPB) вирішує проблему «відсутності видимості мережі». Вони розташовані між точками входу трафіку та інструментами моніторингу, агрегуючи розсіяний трафік, фільтруючи надлишкові дані та зрештою розподіляючи точний трафік до IDS (систем виявлення вторгнень), SIEM (платформ управління інформацією про безпеку), інструментів аналізу продуктивності тощо. Це гарантує, що інструменти моніторингу не будуть ні недооціненими, ні перенасиченими. NPB також можуть розшифровувати та шифрувати трафік, захищаючи конфіденційні дані та надаючи підприємствам чіткий огляд стану їхньої мережі.

Можна сказати, що тепер, коли підприємство має потреби в мережевій безпеці, оптимізації продуктивності або відповідності вимогам, NPB став неминучим ключовим компонентом.

Що таке NPB? — Простий аналіз від архітектури до основних можливостей

Багато хто вважає, що термін «пакетний брокер» несе високий технічний бар'єр для входу. Однак більш доступною аналогією є використання «сортувального центру експрес-доставки»: мережевий трафік — це «експрес-посилки», NPB — це «сортувальний центр», а інструмент моніторингу — «пункт прийому». Завдання NPB полягає в об'єднанні розрізнених посилок (агрегація), видаленні недійсних посилок (фільтрація) та сортуванні їх за адресою (розподіл). Він також може розпаковувати та перевіряти спеціальні посилки (розшифровка) та видаляти конфіденційну інформацію (масажування) — весь процес є ефективним та точним.

1. Спочатку давайте розглянемо «скелет» NPB: три основні архітектурні модулі

Робочий процес NPB повністю залежить від співпраці цих трьох модулів; жоден з них не може бути відсутнім:

○Модуль доступу до трафікуЦе еквівалентно «порту експрес-доставки» та використовується спеціально для отримання мережевого трафіку від порту дзеркала комутатора (SPAN) або розгалужувача (TAP). Незалежно від того, чи це трафік з фізичного з'єднання, чи з віртуальної мережі, його можна збирати єдиним чином.

○Механізм обробки:Це «мозок сортувального центру», який відповідає за найважливішу «обробку» – таку як об’єднання багатоканального трафіку (агрегація), фільтрація трафіку з певного типу IP-адрес (фільтрація), копіювання того самого трафіку та його надсилання різним інструментам (копіювання), розшифрування SSL/TLS-зашифрованого трафіку (дешифрування) тощо. Усі «тонкі операції» виконуються тут.

○Модуль розподілуЦе як «кур’єр», який точно розподіляє оброблений трафік між відповідними інструментами моніторингу, а також може виконувати балансування навантаження — наприклад, якщо інструмент аналізу продуктивності занадто завантажений, частина трафіку буде розподілена між інструментом резервного копіювання, щоб уникнути перевантаження одного інструменту.

2. «Основні можливості» NPB: 12 основних функцій вирішують 90% мережевих проблем

NPB має багато функцій, але давайте зосередимося на тих, що найчастіше використовуються підприємствами. Кожна з них відповідає певній практичній проблемній точці:

○Реплікація / агрегація + фільтрація трафікуНаприклад, якщо підприємство має 10 мережевих з’єднань, NPB спочатку об’єднує трафік цих 10 з’єднань, потім фільтрує «дубльовані пакети даних» та «нерелевантний трафік» (наприклад, трафік від співробітників, які переглядають відео), і надсилає до інструменту моніторингу лише трафік, пов’язаний з бізнесом, що безпосередньо підвищує ефективність на 300%.

○Розшифрування SSL/TLSУ наш час багато шкідливих атак приховані в зашифрованому HTTPS-трафіку. NPB може безпечно розшифрувати цей трафік, дозволяючи таким інструментам, як IDS та IPS, «бачити крізь» зашифрований контент і виявляти приховані загрози, такі як фішингові посилання та шкідливий код.

○Маскування / десенсибілізація данихЯкщо трафік містить конфіденційну інформацію, таку як номери кредитних карток та номери соціального страхування, NPB автоматично «стере» цю інформацію перед тим, як надіслати її до інструменту моніторингу. Це не вплине на аналіз інструменту, але також відповідатиме вимогам PCI-DSS (відповідність платежам) та HIPAA (відповідність медичним вимогам) для запобігання витоку даних.

○Балансування навантаження + резервуванняЯкщо підприємство має три інструменти SIEM, NPB рівномірно розподілятиме трафік між ними, щоб запобігти перевантаженню будь-якого з них. Якщо один інструмент вийде з ладу, NPB негайно перемикатиме трафік на резервний інструмент, щоб забезпечити безперебійний моніторинг. Це особливо важливо для таких галузей, як фінанси та охорона здоров'я, де простої неприйнятні.

○Завершення тунелюVXLAN, GRE та інші «тунельні протоколи» зараз широко використовуються в хмарних мережах. Традиційні інструменти не можуть розуміти ці протоколи. NPB може «розбирати» ці тунелі та витягувати реальний трафік всередині, що дозволяє старим інструментам обробляти трафік у хмарних середовищах.

Поєднання цих функцій дозволяє NPB не лише «бачити» крізь зашифрований трафік, але й «захищати» конфіденційні дані та «адаптуватися» до різних складних мережевих середовищ – саме тому він може стати ключовим компонентом.

III. Де використовується NPB? — П’ять ключових сценаріїв, що відповідають реальним потребам підприємства

NPB не є універсальним інструментом; натомість він гнучко адаптується до різних сценаріїв. Чи то центр обробки даних, мережа 5G чи хмарне середовище, він знаходить точні застосування. Давайте розглянемо кілька типових випадків, щоб проілюструвати цю думку:

1. Центр обробки даних: ключ до моніторингу трафіку схід-захід

Традиційні центри обробки даних зосереджені виключно на трафіку північ-південь (трафік від серверів до зовнішнього світу). Однак у віртуалізованих центрах обробки даних 80% трафіку йде зі сходу на захід (трафік між віртуальними машинами), який традиційні інструменти просто не можуть охопити. Саме тут стають у пригоді NPB:

Наприклад, велика інтернет-компанія використовує VMware для побудови віртуалізованого центру обробки даних. NPB безпосередньо інтегрована з vSphere (платформою управління VMware) для точного захоплення східно-західного трафіку між віртуальними машинами та розподілу його між системами виявлення вторгнень та інструментами підвищення продуктивності. Це не лише усуває «сліпі зони моніторингу», але й підвищує ефективність інструментів на 40% завдяки фільтрації трафіку, безпосередньо скорочуючи вдвічі середній час відновлення (MTTR) центру обробки даних.

Крім того, NPB може контролювати навантаження на сервер і забезпечувати відповідність платіжних даних стандарту PCI-DSS, що стає «необхідною вимогою до експлуатації та обслуговування» для центрів обробки даних.

2. Середовище SDN/NFV: Гнучкі ролі, що адаптуються до програмно-визначених мереж

Багато компаній зараз використовують SDN (програмно-визначені мережі) або NFV (віртуалізацію мережевих функцій). Мережі більше не є фіксованим обладнанням, а радше гнучкими програмними сервісами. Це вимагає від мережевих платіжних систем (NPB) більшої гнучкості:

Наприклад, університет використовує SDN для впровадження принципу «Принеси свій власний пристрій (BYOD)», щоб студенти та викладачі могли підключатися до мережі кампусу за допомогою своїх телефонів та комп’ютерів. NPB інтегровано з контролером SDN (наприклад, OpenDaylight), щоб забезпечити ізоляцію трафіку між навчальними та офісними зонами, одночасно точно розподіляючи трафік з кожної зони до інструментів моніторингу. Такий підхід не впливає на використання студентами та викладачами та дозволяє своєчасно виявляти аномальні з’єднання, такі як доступ зі шкідливих IP-адрес поза кампусом.

Те саме стосується середовищ NFV. NPB може контролювати трафік віртуальних брандмауерів (vFW) та віртуальних балансувальників навантаження (vLB), щоб забезпечити стабільну роботу цих «програмних пристроїв», що набагато гнучкіше, ніж традиційний моніторинг обладнання.

3. Мережі 5G: управління сегментованим трафіком та граничними вузлами

Основними особливостями 5G є «висока швидкість, низька затримка та великі з’єднання», але це також створює нові виклики для моніторингу: наприклад, технологія «розбиття мережі» 5G може розділити одну й ту саму фізичну мережу на кілька логічних мереж (наприклад, зріз з низькою затримкою для автономного водіння та зріз з великими з’єднаннями для Інтернету речей), і трафік у кожному зрізі має контролюватися незалежно.

Один оператор використав NPB для вирішення цієї проблеми: він розгорнув незалежний моніторинг NPB для кожного сегмента 5G, який може не тільки переглядати затримку та пропускну здатність кожного сегмента в режимі реального часу, але й своєчасно перехоплювати аномальний трафік (наприклад, несанкціонований доступ між сегментами), забезпечуючи вимоги до низької затримки ключових бізнесів, таких як автономне водіння.

Крім того, вузли периферійних обчислень 5G розкидані по всій країні, і NPB також може надати «полегшену версію», яка розгортається на периферійних вузлах для моніторингу розподіленого трафіку та уникнення затримок, спричинених передачею даних туди й назад.

4. Хмарне середовище/Гібридні ІТ: подолання бар'єрів моніторингу публічної та приватної хмари

Більшість підприємств зараз використовують гібридну хмарну архітектуру — деякі операції знаходяться в Alibaba Cloud або Tencent Cloud (публічні хмари), деякі — у власних приватних хмарах, а деякі — на локальних серверах. У такому випадку трафік розподіляється по кількох середовищах, що ускладнює переривання моніторингу.

Китайський банк Minsheng використовує NPB для вирішення цієї проблемної проблеми: його бізнес використовує Kubernetes для контейнерного розгортання. NPB може безпосередньо захоплювати трафік між контейнерами (Pods) та співвідносити трафік між хмарними серверами та приватними хмарами для формування «наскрізного моніторингу» – незалежно від того, чи знаходиться бізнес у публічній чи приватній хмарі, якщо є проблема з продуктивністю, команда з експлуатації та обслуговування може використовувати дані трафіку NPB, щоб швидко визначити, чи це проблема з міжконтейнерними викликами чи перевантаженням хмарного каналу, що підвищує ефективність діагностики на 60%.

Для багатокористувацьких публічних хмар NPB також може забезпечити ізоляцію трафіку між різними підприємствами, запобігти витоку даних та відповідати вимогам фінансової галузі.

На завершення: НПБ – це не «опція», а «обов’язкова» річ.

Після розгляду цих сценаріїв ви виявите, що NPB більше не є нішевою технологією, а стандартним інструментом для підприємств, що дозволяє їм працювати зі складними мережами. Від центрів обробки даних до 5G, від приватних хмар до гібридних ІТ, NPB може відігравати роль скрізь, де потрібна видимість мережі.

Зі зростанням поширеності штучного інтелекту та периферійних обчислень мережевий трафік стане ще складнішим, а можливості NPB будуть додатково вдосконалені (наприклад, використання штучного інтелекту для автоматичного виявлення аномального трафіку та забезпечення більш легкої адаптації до периферійних вузлів). Для підприємств раннє розуміння та розгортання NPB допоможе їм захопити мережеву ініціативу та уникнути обхідних шляхів у своїй цифровій трансформації.

Чи стикалися ви коли-небудь з проблемами моніторингу мережі у вашій галузі? Наприклад, не бачите зашифрований трафік або моніторинг гібридної хмари переривається? Поділіться своїми думками в розділі коментарів, і давайте разом розглянемо рішення.

Час публікації: 23 вересня 2025 р.