Брокер мережевих пакетів Mylinking™ (NPB) ML-NPB-5060

48*10GE SFP+ плюс 2*40GE QSFP, макс. 560 Гбіт/с

1. Огляди

- Повний візуальний контроль пристрою збору/захоплення даних (2 слоти 40G QSFP плюс 48 слотів 10GE SFP+)

- Повноцінний пристрій попередньої обробки та перерозподілу (двонаправлена пропускна здатність 560 Гбіт/с)

- Підтримується збір та отримання даних з'єднання з різних місць розташування мережевих елементів

- Підтримується збір та отримання даних каналу з різних вузлів маршрутизації обміну

- Зібрані, ідентифіковані, проаналізовані, статистично узагальнені та позначені підтримувані необроблені пакети

- Підтримувався вихідний необроблений пакет для моніторингу обладнання, що включає аналіз великих даних, аналіз протоколів, аналіз сигналізації, аналіз безпеки, управління ризиками та інший необхідний трафік.

- Підтримував аналіз захоплення пакетів у режимі реального часу, ідентифікацію джерела даних та пошук мережевого трафіку в режимі реального часу/за даними історії

2. Інтелектуальні можливості обробки трафіку

Чіп ASIC плюс процесор TCAM

Можливості інтелектуальної обробки трафіку 560 Гбіт/с

Захоплення даних 10GE/40GE

2 слоти 40GE QSFP плюс 48 слотів 10GE до 560 Гбіт/с для одночасного прийомопередач даних про трафік, для збору мережевих даних, проста попередня обробка

Реплікація трафіку 10G/40G

Вихідний вхідний трафік та попередньо оброблений трафік можна копіювати з 1 до N або агрегувати з N до M зі швидкістю з'єднання 10GE, що ідеально вирішує вимогу одночасного розгортання в мережі двох або більше багатопортових пристроїв позасмугового моніторингу.

Агрегація мережевого трафіку

Вихідний вхідний трафік та попередньо оброблений трафік можна копіювати з 1 до N або агрегувати з N до M зі швидкістю з'єднання 10GE, що ідеально вирішує вимогу одночасного розгортання в мережі двох або більше багатопортових пристроїв позасмугового моніторингу.

Розподіл/пересилання даних

Точно класифікував вхідні метадані та відкидав або перенаправляв різні служби даних на кілька виходів інтерфейсу відповідно до заздалегідь визначених правил білого або чорного списку користувача.

Фільтрація даних

Підтримується гнучке поєднання елементів метаданих на основі типу Ethernet, тегу VLAN, TTL, кортежу IP, фрагментації IP, прапора TCP та інших характеристик пакетів для пристроїв мережевої безпеки, аналізу протоколів, аналізу сигналізації та трафіку.

Балансування навантаження

Підтримуваний алгоритм хешування балансування навантаження та алгоритм розподілу ваги на основі сеансів відповідно до характеристик рівнів L2-L7, щоб забезпечити динаміку балансування навантаження вихідного трафіку порту.

Матч UDF

Підтримувалося зіставлення будь-якого ключового поля в перших 128 байтах пакета. Налаштовувалося значення зсуву, довжина та вміст ключового поля, а також визначалася політика виведення трафіку відповідно до конфігурації користувача.

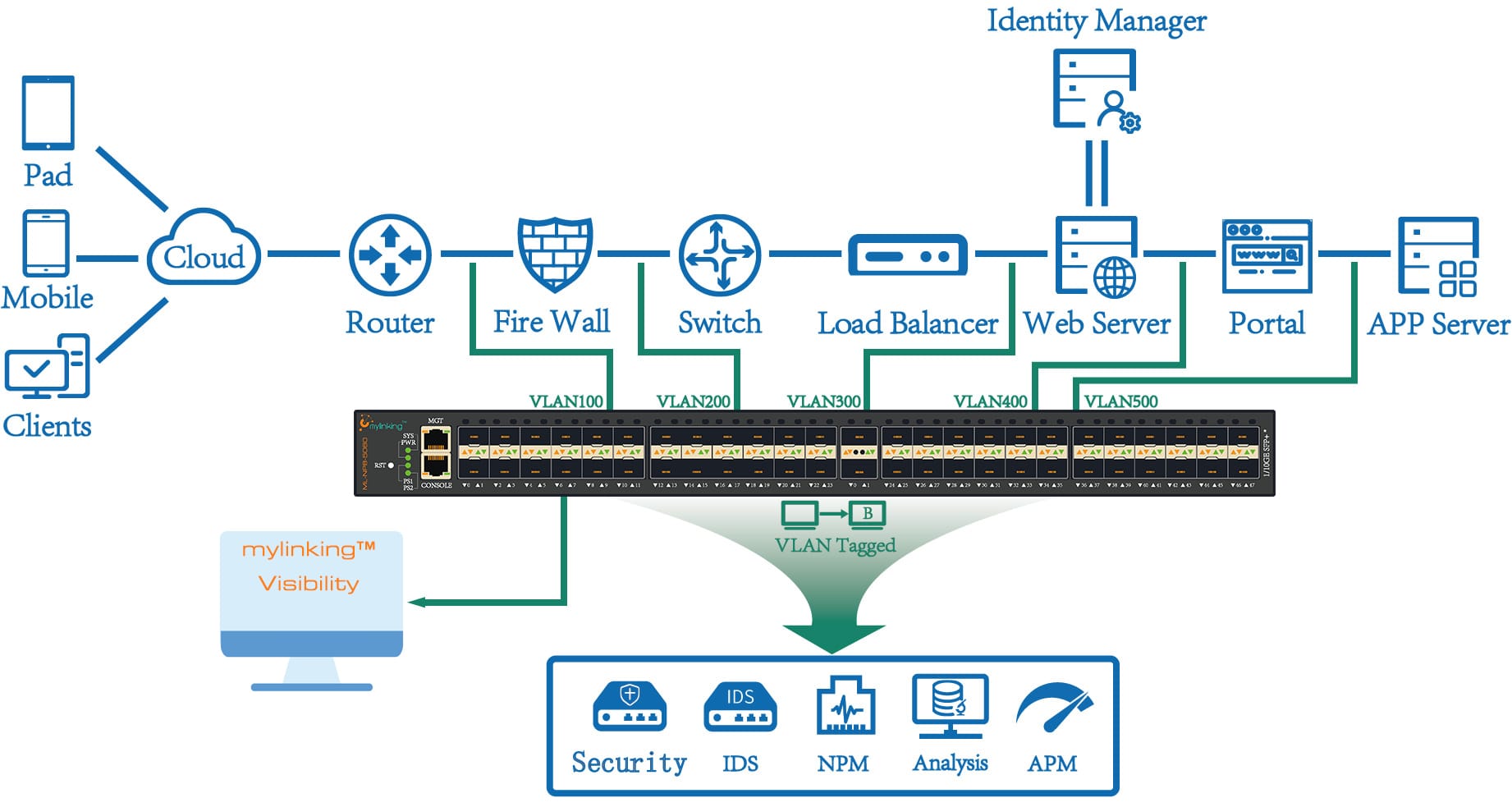

VLAN з тегами

VLAN без тегів

VLAN замінено

Підтримується збіг будь-якого ключового поля в перших 128 байтах пакета. Користувач може налаштувати значення зміщення, довжину та вміст ключового поля, а також визначити політику виведення трафіку відповідно до конфігурації користувача.

Заміна MAC-адреси

Підтримується заміна MAC-адреси призначення в оригінальному пакеті даних, що може бути реалізовано відповідно до конфігурації користувача.

Ідентифікація та класифікація мобільних протоколів 3G/4G

Підтримується ідентифікація елементів мобільної мережі, таких як (інтерфейс Gb, Gn, IuPS, S1-MME, S1-U, X2-U, S3, S4, S5, S6a, S11 тощо). Ви можете реалізувати політики виведення трафіку на основі таких функцій, як GTPV1-C, GTPV1-U, GTPV2-C, SCTP та S1-AP, на основі конфігурацій користувача.

Повторне складання IP-дейтаграми

Підтримується ідентифікація фрагментації IP-адрес та підтримується повторна збірка фрагментації IP-адрес для реалізації фільтрації функцій L4 для всіх пакетів фрагментації IP-адрес. Реалізація політики виведення трафіку.

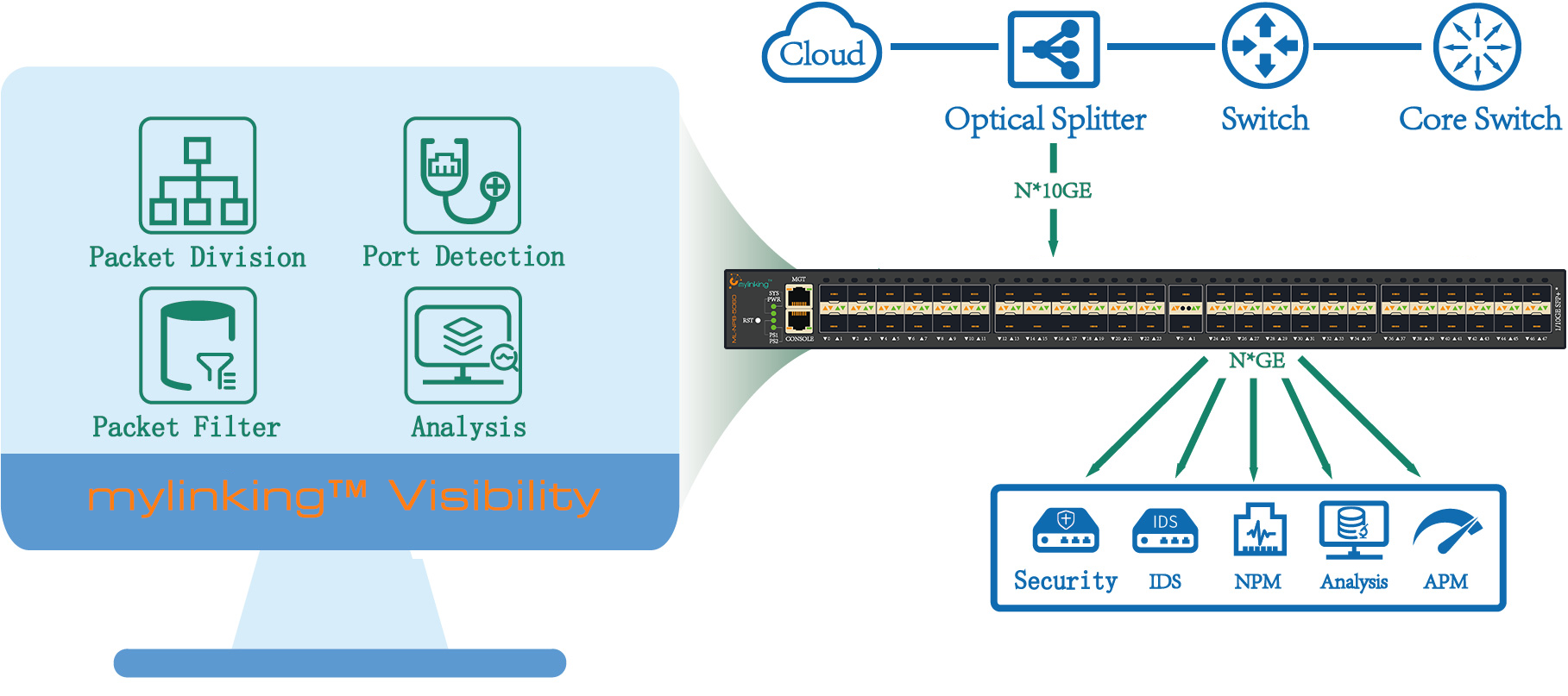

Виявлення справних портів

Підтримувалося виявлення в режимі реального часу стану процесу обслуговування обладнання для моніторингу та аналізу серверної частини, підключеного до різних вихідних портів. У разі збою процесу обслуговування несправний пристрій автоматично видаляється. Після відновлення несправного пристрою система автоматично повертається до групи балансування навантаження, щоб забезпечити надійність багатопортового балансування навантаження.

Захист дзеркального порту

Підтримується функція захисту дзеркального порту кожного інтерфейсу. Ця функція може блокувати можливості передачі дзеркального порту отримання даних та ефективно уникати проблеми утворення петлі в мережі, спричиненої помилкою конфігурації пристрою.

Резервні вихідні порти

Підтримується активне/резервне резервування портів виведення трафіку. Коли стан активного вихідного порту ненормальний (вимкнено або з'єднання не працює), вихідний трафік може бути переключений на резервний порт, що забезпечує високу надійність виведення трафіку.

Завершення тунельних пакетів

Підтримується функція завершення тунельних пакетів, яка дозволяє налаштовувати IP-адреси, маски, відповіді ARP та відповіді ICMP для вхідних портів трафіку. Трафік, що збирається в мережі користувача, надсилається безпосередньо на пристрій за допомогою методів інкапсуляції тунелю, таких як GRE, GTP та VXLAN.

Прорив порту

Підтримується функція розділення портів 40G та може бути розділена на чотири порти 10GE для задоволення конкретних вимог доступу

Часові мітки

Підтримується синхронізація NTP-сервера для корекції часу та запису повідомлення в пакет у вигляді відносної мітки часу з позначкою часу в кінці кадру, з точністю до наносекунд.

Відділення заголовків VxLAN, VLAN, GRE, MPLS

Підтримка заголовків VxLAN, VLAN, GRE, MPLS, видалених з вихідного пакету даних та перенаправлених виводів.

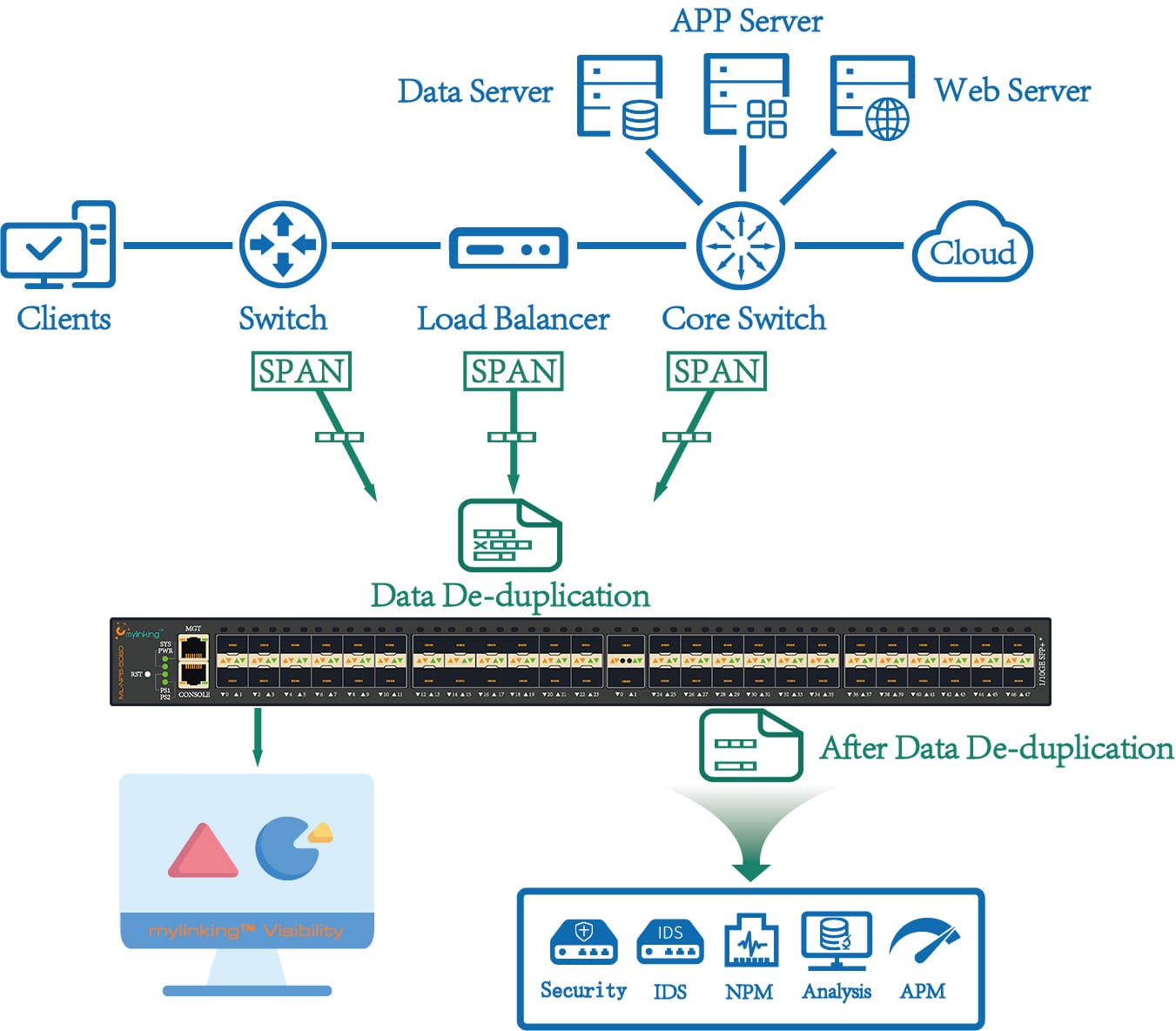

Дедуплікація даних/пакетів

Підтримується статистична гранулярність на основі портів або на рівні політик для порівняння кількох джерел збору даних та повторень одного й того ж пакета даних у певний час. Користувачі можуть вибирати різні ідентифікатори пакетів (dst.ip, src.port, dst.port, tcp.seq, tcp.ack).

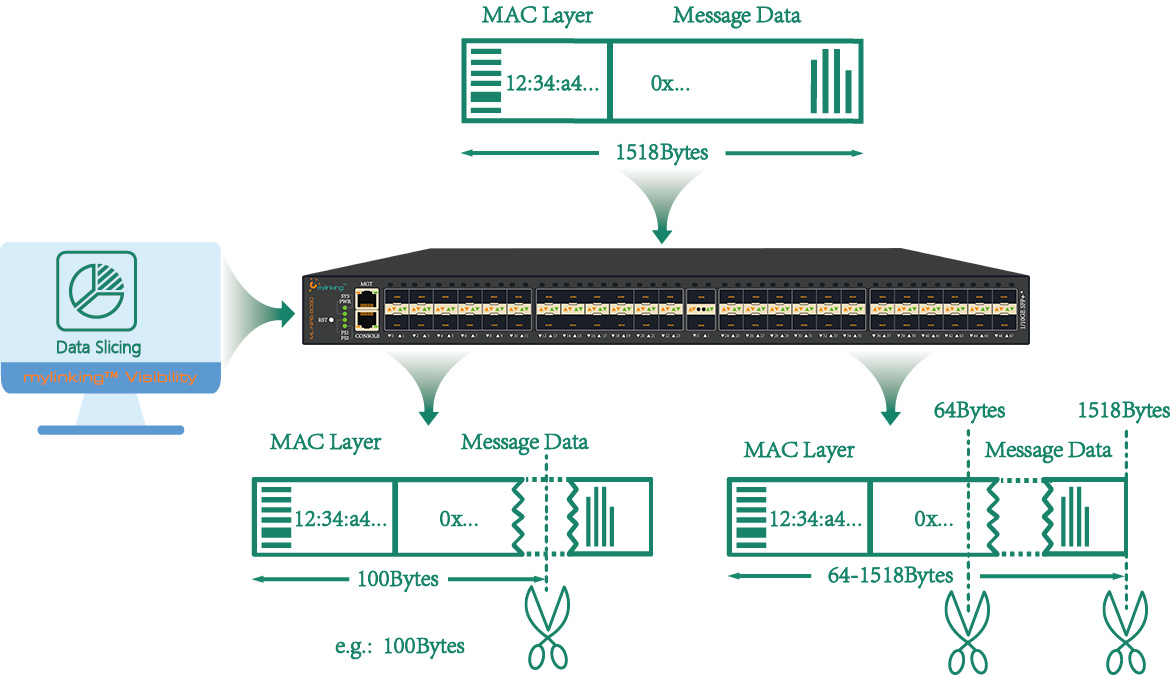

Розбиття даних/пакетів

Підтримується розділення необроблених даних на основі політик (64-1518 байт, необов'язково), а політика виведення трафіку може бути реалізована на основі конфігурації користувача.

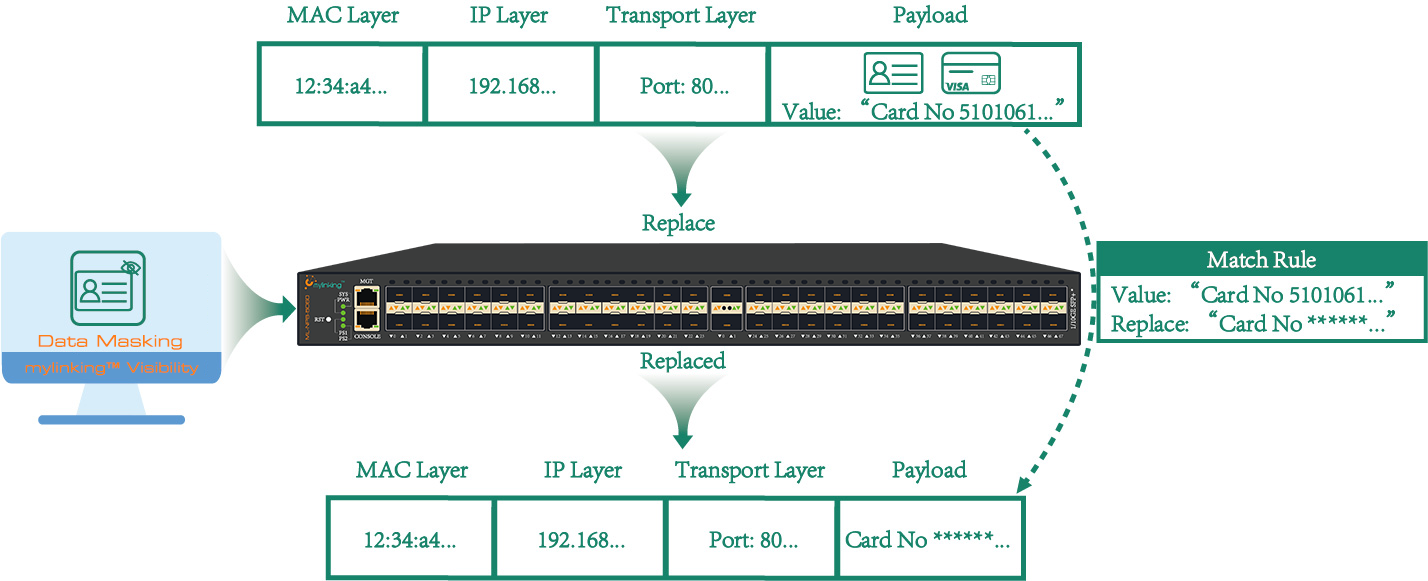

Маскування конфіденційних даних

Підтримується гранулярність на основі політик для заміни будь-якого ключового поля в необроблених даних з метою захисту конфіденційної інформації. Відповідно до конфігурації користувача, можна впровадити політику виведення трафіку. Будь ласка, відвідайте "Що таке технологія маскування даних та рішення в Network Packet Broker?"для отримання додаткової інформації.

Завершення тунелювання пакетів

Підтримується функція завершення тунельних пакетів, яка може налаштовувати IP-адреси, маски, ARP-відповіді та ICMP-відповіді для вхідних портів трафіку. Трафік захоплюється в мережі користувача та безпосередньо надсилається на пристрій зворотного моніторингу за допомогою методів інкапсуляції тунелю, таких як GRE, GTP та VXLAN.

Вивід інкапсуляції пакетів

Підтримується інкапсуляція будь-яких зазначених пакетів у захопленому трафіку в заголовок RSPAN або ERSPAN та виведення пакетів до системи моніторингу серверної частини або мережевого комутатора.

Ідентифікація протоколу тунелювання

Підтримується автоматична ідентифікація різних протоколів тунелювання, таких як GTP / GRE / PPTP / L2TP / PPPOE. Залежно від конфігурації користувача, стратегія виведення трафіку може бути реалізована відповідно до внутрішнього або зовнішнього шару тунелю.

Ідентифікація протоколу рівня APP

Підтримка поширених протоколів прикладного рівня, таких як FTP, HTTP, POP, SMTP, DNS, NTP, BitTorrent, Syslog, MySQL, MsSQL тощо

Фільтрація відеотрафіку

Підтримується фільтрація та зменшення збігів даних відеопотоку, таких як роздільна здатність адреси доменного імені, протокол передачі відео, URL-адреса та формат відео, щоб надавати корисні дані аналізаторам та моніторам для забезпечення безпеки.

Розшифрування SSL

Підтримується завантаження відповідного сертифіката розшифрування SSL, розшифрування зашифрованих HTTPS даних зазначеного трафіку та виведення їх до системи моніторингу та аналізу на вимогу, яка може завершити розшифрування статичних зашифрованих повідомлень TLS1.0, TLS1.2 та SSL3.0.

Декапсуляція, визначена користувачем

Підтримується визначена користувачем функція декапсуляції пакетів, яка може видаляти будь-які інкапсульовані поля та вміст у перших 128 байтах пакета та виводити їх.

Захоплення пакетів

Підтримується захоплення пакетів на рівні портів та політик з вихідних фізичних портів у межах фільтра поля Five-Tuple у режимі реального часу.

Моніторинг та виявлення трафіку

Моніторинг трафіку забезпечує можливість моніторингу дорожньої ситуації в режимі реального часу. Виявлення трафіку дозволяє поглиблений аналіз даних про трафік у різних місцях мережі, забезпечуючи оригінальні джерела даних для визначення місцезнаходження несправностей у режимі реального часу.

Моніторинг тенденцій трафіку в режимі реального часу

Підтримується моніторинг у режимі реального часу та статистика трафіку даних на рівні портів та політик, що відображає швидкість прийому/передавання, кількість байтів отримання/відправлення, кількість помилок прийому/передавання, максимальну швидкість надходження/передавання та інші ключові показники.

Тривожна тенденція трафіку

Підтримка тривог моніторингу трафіку даних на рівні портів та політик шляхом встановлення порогів тривоги для кожного порту та кожного переповнення потоку політик.

Виявлення дорожнього руху в режимі реального часу

Підтримуються джерела "Захоплення фізичного порту (збір даних)", "Поля опису функції повідомлення (L2 – L7)" та інша інформація для визначення гнучкого фільтра трафіку, для захоплення мережевого трафіку даних у режимі реального часу з різним визначенням положення, а також для зберігання даних у режимі реального часу після захоплення та виявлення на пристрої для завантаження, подальшого виконання експертного аналізу або використання його функцій діагностики цього обладнання для глибокого аналізу візуалізації.

Огляд історичних тенденцій трафіку

Підтримувані запити статистики трафіку на рівні портів та політик за майже 2 місяці. Вибір запиту здійснюється відповідно до днів, годин, хвилин та іншої деталізації швидкості передачі/прийому, байтів передачі/прийому, повідомлень передачі/прийому, номера помилки передачі/прийому або іншої інформації.

Аналіз пакетів DPI

Модуль поглибленого аналізу DPI функції виявлення візуалізації трафіку може проводити поглиблений аналіз захоплених цільових даних трафіку з кількох вимірів та виконувати детальне статистичне відображення у вигляді графіків та таблиць. Підтримує аналіз захоплених дейтаграм, включаючи аналіз аномальних дейтаграм, рекомбінацію потоків, аналіз шляху передачі та аналіз аномального потоку.

Платформа видимості мережі Mylinking™

Підтримуваний доступ до платформи контролю видимості Mylinking™

Система резервного живлення 1+1 (RPS)

Підтримувана система живлення з подвійним резервуванням 1+1

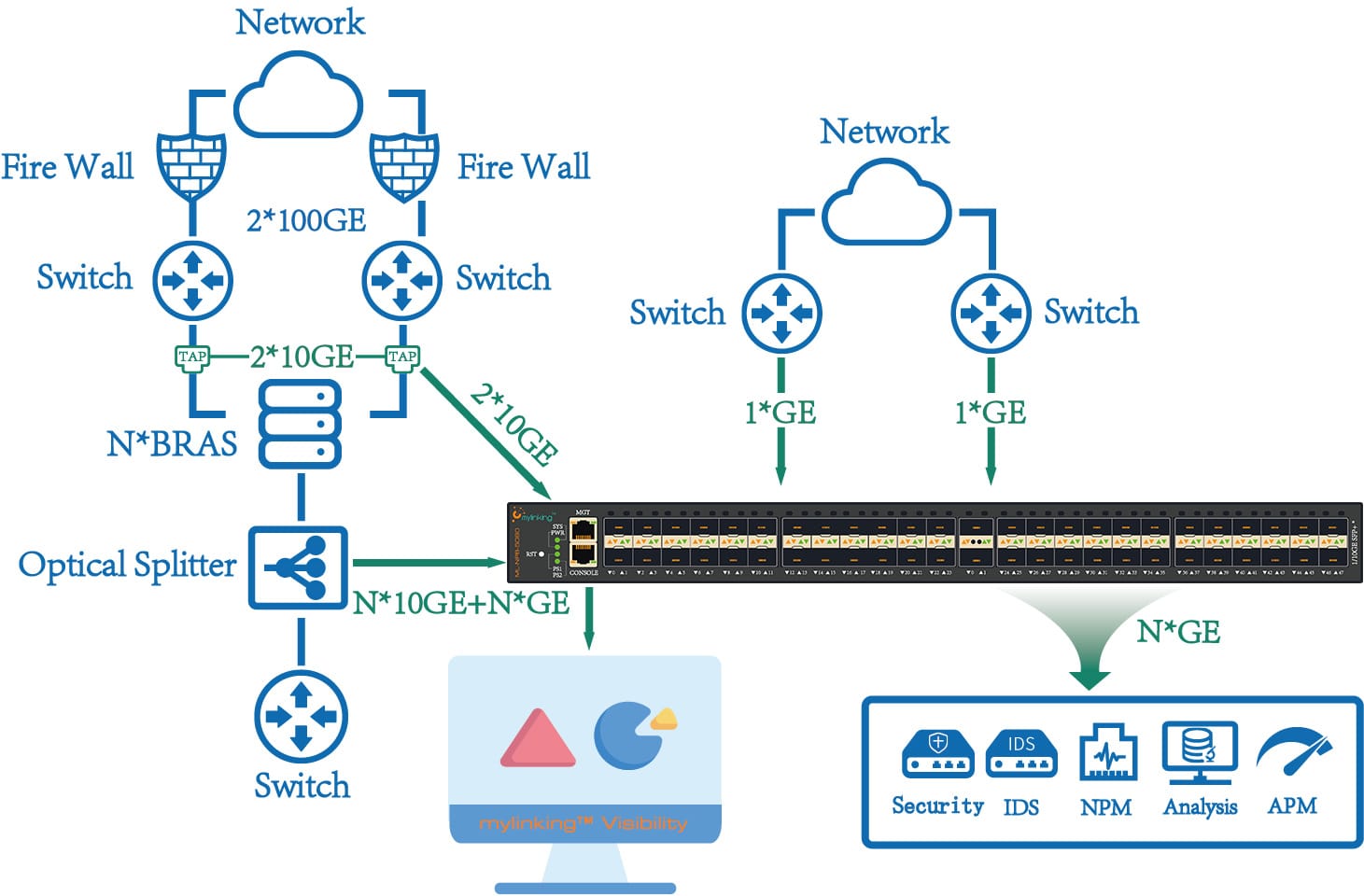

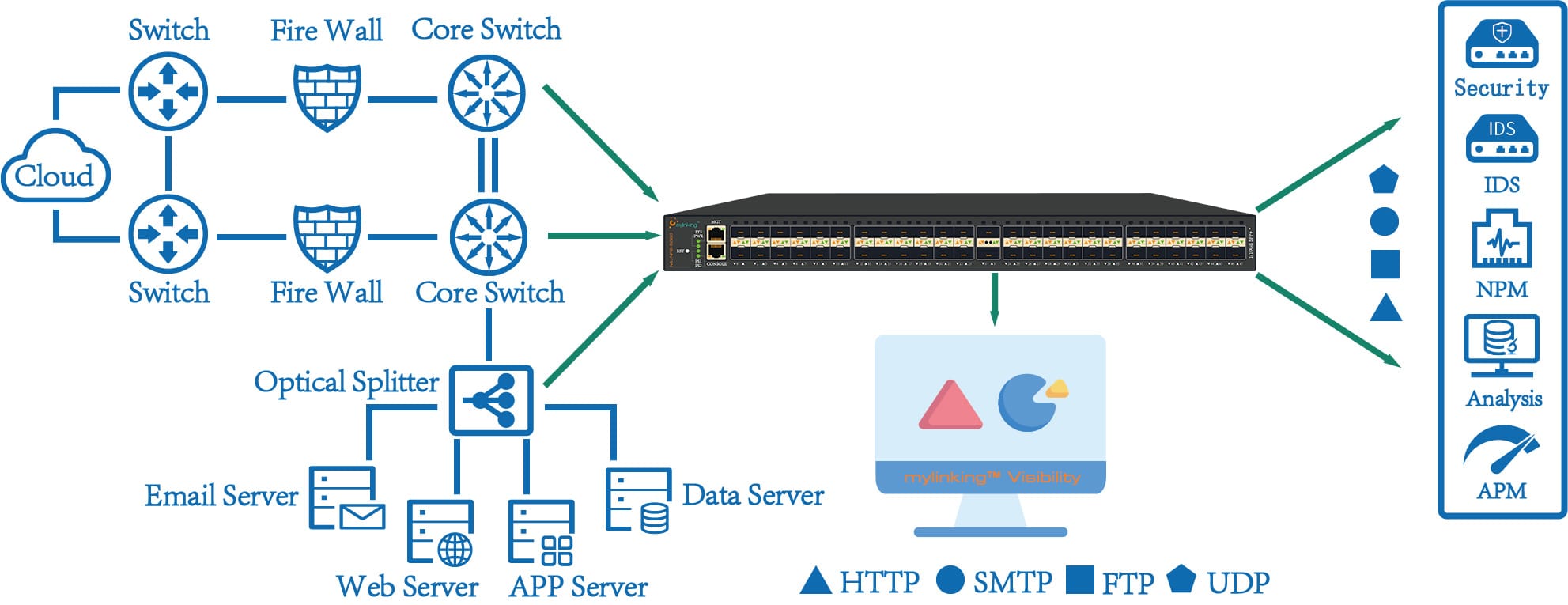

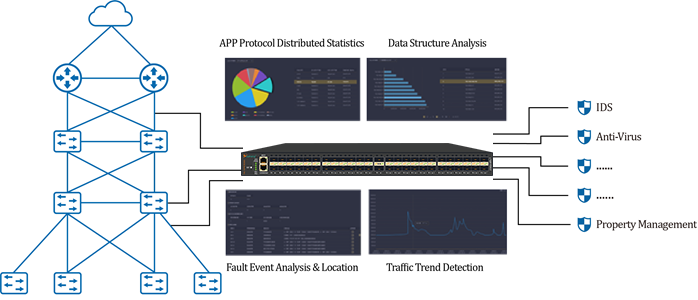

3. Типові структури застосунків

3.1 Централізована програма збору платежів (як зазначено нижче)

3.2 Заявка на єдиний графік (як зазначено нижче)

3.3 Тегова програма Data VLAN (як зазначено нижче)

3.4 Застосунок для дедуплікації даних/пакетів (як зазначено нижче)

3.5 Mylinking™ Network Packet Broker – програма для обробки даних/розподілу пакетів (як зазначено нижче)

3.6 Брокер мережевих пакетів Mylinking™Маскування даних/пакетівЗастосування (як зазначено нижче)

3.7 Інструменти платформи контролю видимості для захоплення/виявлення трафіку (як зазначено нижче)

3.8 Застосунок для аналізу видимості даних мережевого трафіку (як показано нижче)

4-Sспецифікації

| NL-NPB-5060 Mylinking™ Мережевий брокер пакетівФункціональні параметри | |||

| Мережевий інтерфейс | 10GE | 48 слотів SFP+; Підтримка одномодових та багатомодових оптичних волокон | |

| 40GE | 2 слоти QSFP; підтримка 40GE, можливість підключення 4*10G; підтримка одномодових та багатомодових оптичних волокон | ||

| Інтерфейс Out-of-BandMGT | 1*10/100/1000M електричний порт | ||

| Режим розгортання | Оптичний режим | Підтримується | |

| Режим дзеркального діапазону | Підтримується | ||

| Функція системи | Базова обробка трафіку | Реплікація/агрегація/розподіл трафіку | Підтримується |

| На основі фільтрації трафіку на основі ідентифікації IP/протоколу/порту з сімома кортежами | Підтримується | ||

| Матч UDF | Підтримується | ||

| Позначення/заміна/видалення VLAN | Підтримується | ||

| Ідентифікація протоколу 3G/4G | Підтримується | ||

| Перевірка справності інтерфейсу | Підтримується | ||

| Захист дзеркального порту | Підтримується | ||

| Резервні вихідні порти | Підтримується | ||

| Завершення тунельних пакетів | Підтримується | ||

| Інкапсуляція пакетів | Підтримується | ||

| Прорив порту | Підтримується | ||

| Незалежність від пакетів Ethernet | Підтримується | ||

| Здатність до обробки | 560 Гбіт/с | ||

| Інтелектуальна обробка трафіку | Мітка часу | Підтримується | |

| Видалення тегу | Підтримується зачищення заголовків VxLAN, VLAN, GRE та MPLS | ||

| Дедуплікація даних | Підтримуваний рівень інтерфейсу/політики | ||

| Нарізка пакетів | Підтримуваний рівень політики | ||

| Підтримуваний рівень політики | |||

| Ідентифікація протоколу тунелювання | Підтримується | ||

| Ідентифікація протоколу прикладного рівня | Підтримувані FTP/HTTP/POP/SMTP/DNS/NTP/ BitTorrent/SYSLOG/MYSQL/MSSQL тощо. | ||

| Ідентифікація відеотрафіку | Підтримується | ||

| Розшифрування SSL | Підтримується | ||

| Декапсуляція на замовлення | Підтримується | ||

| Здатність до обробки | 40 Гбіт/с | ||

| Діагностика та моніторинг | Монітор реального часу | Підтримуваний рівень інтерфейсу/політики | |

| Дорожня сигналізація | Підтримуваний рівень інтерфейсу/політики | ||

| Огляд історичного трафіку | Підтримуваний рівень інтерфейсу/політики | ||

| Захоплення трафіку | Підтримуваний рівень інтерфейсу/політики | ||

| Виявлення видимості дорожнього руху

| Базовий аналіз | Зведена статистика відображається на основі основної інформації, такої як кількість пакетів, розподіл пакетів за категоріями, кількість сеансових підключень та розподіл протоколів пакетів. | |

| Аналіз DPI | Підтримує аналіз співвідношення протоколів транспортного рівня; аналіз співвідношення одноадресного широкомовлення для багатоадресної розсилки, аналіз співвідношення IP-трафіку, аналіз співвідношення DPI для програм. Підтримка контенту даних на основі аналізу часу вибірки представлення розміру трафіку. Підтримує аналіз даних та статистику на основі потоку сеансів. | ||

| Точний аналіз несправностей | Підтримуваний аналіз та визначення місцезнаходження несправностей на основі даних трафіку, включаючи аналіз поведінки передачі пакетів, аналіз несправностей на рівні потоку даних, аналіз несправностей на рівні пакетів, аналіз несправностей безпеки та аналіз несправностей мережі. | ||

| Управління | УПРАВЛІННЯ КОНСОЛЯМИ | Підтримується | |

| Управління IP/WEB | Підтримується | ||

| Управління SNMP | Підтримується | ||

| Управління TELNET/SSH | Підтримується | ||

| RADIUS або TACACS + Централізована авторизація та автентифікація | Підтримується | ||

| Протокол SYSLOG | Підтримується | ||

| Автентифікація користувача | На основі автентифікації користувача за паролем | ||

| Електрика (1+1 резервна система живлення-RPS) | Номінальна напруга живлення | AC110~240V/DC-48V (додатково) | |

| Частота живлення | AC-50HZ | ||

| Вхідний струм швидкості | AC-3A / DC-10A | ||

| Потужність швидкості | Макс. 260 Вт | ||

| Навколишнє середовище | Робоча температура | 0-50℃ | |

| Температура зберігання | -20-70℃ | ||

| Робоча вологість | 10%-95% без конденсату | ||

| Конфігурація користувача | Конфігурація консолі | Інтерфейс RS232, 115200,8,N,1 | |

| Аутентифікація за паролем | Підтримується | ||

| Висота шасі | Простір у стійці (U) | 1U 445 мм * 44 мм * 402 мм | |

5. Інформація про замовлення

ML-NPB-5060 2 слоти 40G QSFP плюс 48 слотів 10GE/GE SFP+, 560 Гбіт/с